镜像劫持,图文详解采用镜像劫持实现禁用某一软件运行

- 2018-08-04 14:18:00 分类:win7

就是Image File Execution Options(其实应该称为“Image Hijack”。)它是为一些在默认系统环境中运行时可能引发错误的程序执行体提供特殊的环境设定。由于这个项主要是用来调试程序用的,他其实对一般用户意义不大。默认是只有管理员和local system有权读写修改。

映写劫持,就是部分脚本通过添加映写劫持注册表,进行对一些文件的可用性强制更改的操作。超的时候会导致一些文件不能正常使用,可能您打开指定文件的时候,他全自动打开了另外的文件。这样的操作可以应用于任何执行的文件。由此,一些病毒会通过该方式来禁用杀毒软件,导致杀毒软件无法正常运行。

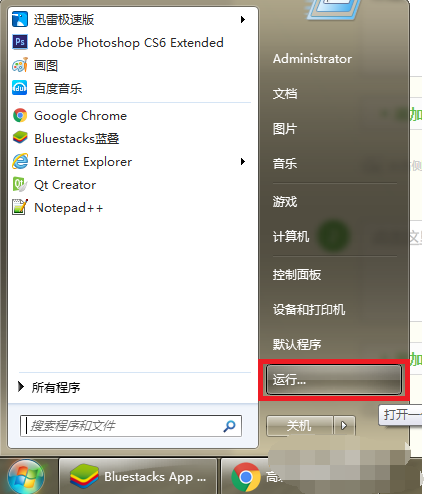

1,点击开始按钮,点击运行,打开运行窗口,输入regedit。

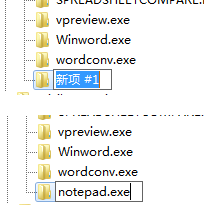

镜像劫持操作示例1

,

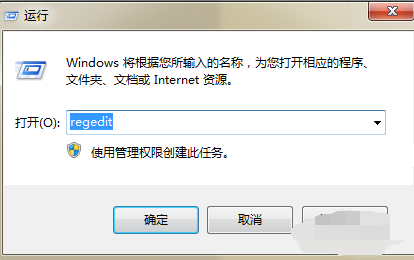

镜像劫持操作示例2

2,点击确定,将打开注册表窗口。

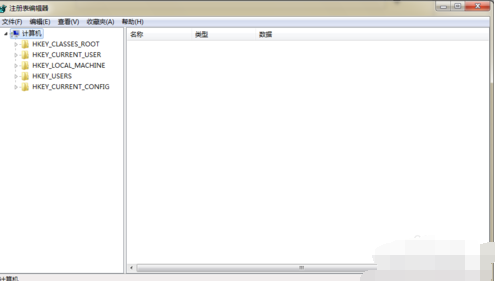

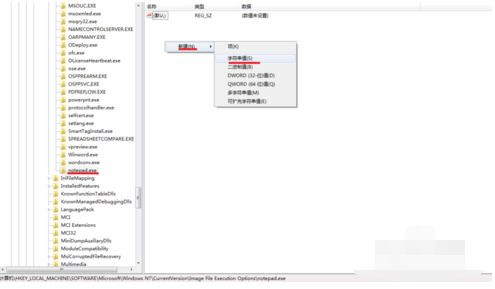

镜像劫持操作示例3

3,按照下列路径找到相关注册表项,操作如图:

镜像劫持操作示例4

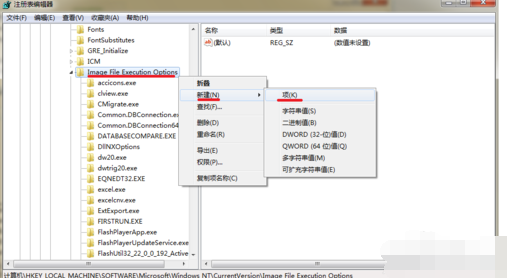

4,将新建的项重命名为notepad.exe。然后回车确定就可以了。

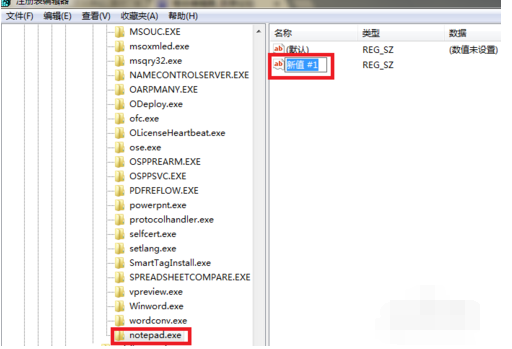

映像胁持示例5

5,选中左侧的notepad.exe项,在右侧任意空白处右键,新建,字符串值。

镜像劫持示例6

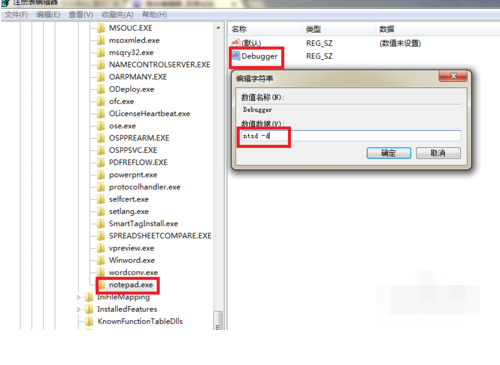

镜像劫持示例7

6,将 新值 #1 改为 Debugger,并回车。这里要注意大小写。然后双击Debugger,弹出对话框,在 数值数据 文本框中输入 ntsd -d,再点 确定。那么镜像劫持就做完了。

镜像劫持示例8

7,

此时,我们随便打开一个文本文档看看会出现什么情况。

可以看到,明明 测试.txt 就在眼皮子底下,可是windows就是找不到。不管你打开哪个文本文档都会是这个效果。

同样,在设置完镜像劫持后,任何人都无法运行相应的程序。除非删掉那个Debugger才行。

镜像劫持示例9

8其实ntsd -d可以换成任何其他字符。你甚至可以讲起设置为另一个程序的路径。我们以系统自带的计算器为例。将ntsd -d 改成C:\Windows\System32\calc.exe,再看看效果。

镜像劫持病毒示例10